Entra ID

Configure a conexão do Sincroniza com o Microsoft Entra ID (Azure AD) para gerenciar contas de usuário na nuvem.

Pré-requisitos

Antes de configurar:

- [ ] Acesso administrativo ao Azure AD / Entra ID

- [ ] Aplicativo registrado no Azure AD

- [ ] Permissões de API configuradas

- [ ] Client Secret ou Certificado para autenticação

Acessando a Configuração

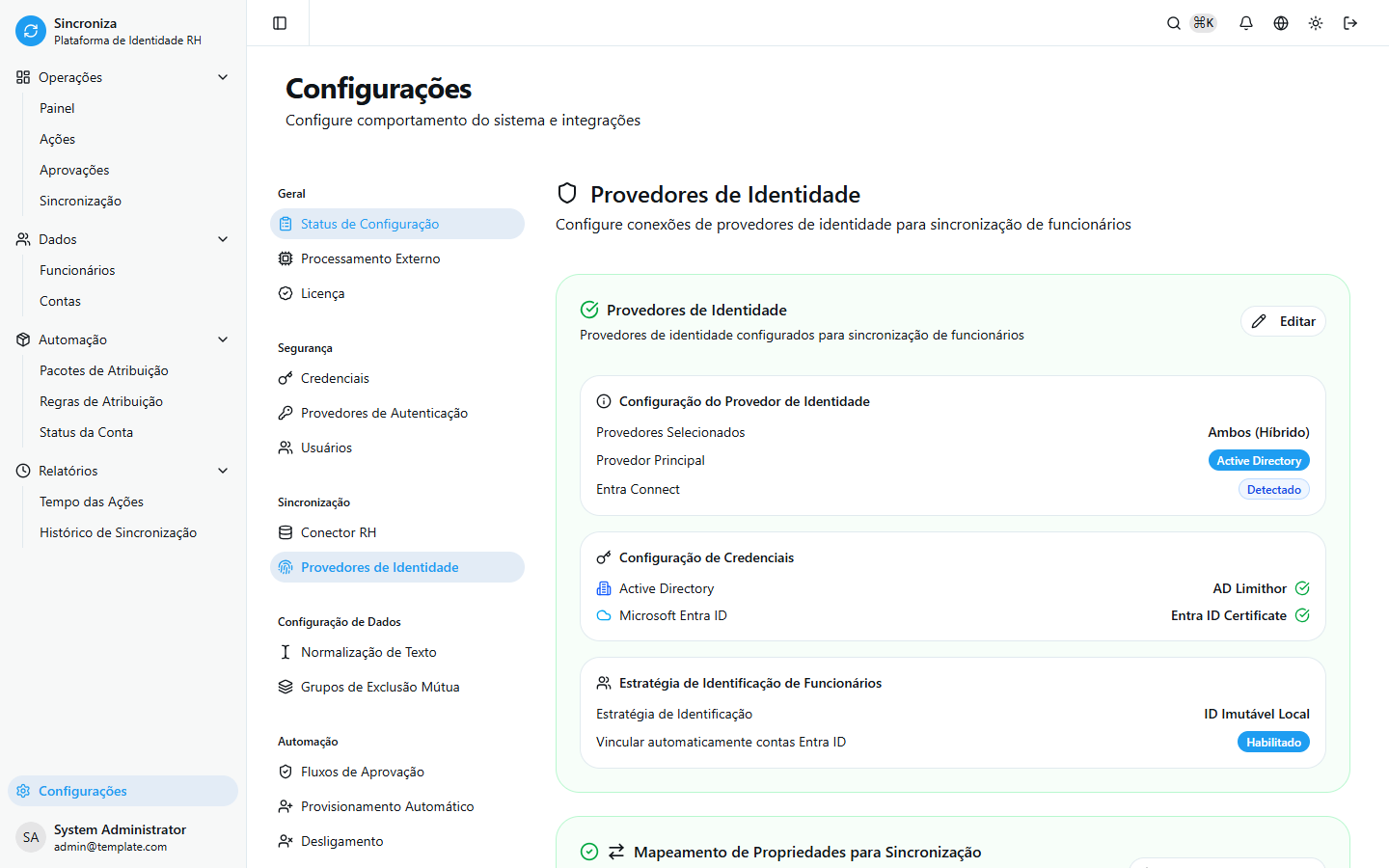

- Acesse Configurações → Provedores de Identidade

- A página de configuração dos provedores é exibida

Registrando o Aplicativo no Azure

Passo 1: Criar Registro de Aplicativo

- Acesse o Portal Azure

- Vá para Azure Active Directory → Registros de aplicativo

- Clique em Novo registro

- Preencha:

- Nome:

Sincroniza - Tipos de conta: Apenas esta organização

- URI de Redirecionamento: (deixar em branco)

- Nome:

- Clique em Registrar

Passo 2: Configurar Permissões de API

- No aplicativo criado, vá para Permissões de API

- Clique em Adicionar uma permissão

- Selecione Microsoft Graph

- Selecione Permissões de aplicativo

- Adicione as permissões mínimas:

| Permissão | Tipo | Finalidade |

|---|---|---|

User.Read.All | Aplicativo | Ler perfis de usuário para descoberta |

Group.Read.All | Aplicativo | Ler grupos para busca e descoberta |

GroupMember.ReadWrite.All | Aplicativo | Gerenciar membros de grupos |

User.ReadWrite.All | Aplicativo | Apenas se provisionar/desabilitar usuários |

- Clique em Conceder consentimento do administrador

Princípio do Menor Privilégio

Solicite apenas as permissões que realmente serão usadas. Se o Sincroniza não criar/modificar usuários, User.Read.All é suficiente em vez de User.ReadWrite.All.

Passo 3: Criar Client Secret

- Vá para Certificados e segredos

- Clique em Novo segredo do cliente

- Adicione descrição e validade

- Clique em Adicionar

- Copie o valor imediatamente (não será exibido novamente)

Configurando no Sincroniza

Informações do Tenant

| Campo | Descrição | Onde encontrar |

|---|---|---|

| Tenant ID | ID do tenant Azure | Visão geral do Azure AD |

| Application ID | ID do aplicativo registrado | Visão geral do app registrado |

| Client Secret | Segredo criado | Certificados e segredos |

Testando a Conexão

- Preencha todas as informações

- Clique em Testar Conexão

- O sistema verifica:

- Autenticação com Azure

- Acesso à API Graph

- Permissões configuradas

Resultados do Teste

| Resultado | Ação |

|---|---|

| ✅ Conexão OK | Configuração válida |

| ❌ Tenant inválido | Verificar Tenant ID |

| ❌ Aplicativo não encontrado | Verificar Application ID |

| ❌ Secret inválido | Verificar/regenerar secret |

| ❌ Permissão negada | Verificar permissões de API |

Configurações Avançadas

Domínios de Email

Configure quais domínios usar para UPN:

Domínio primário: corp.onmicrosoft.com

Domínio personalizado: corp.com.brGeração de UPN

Configure o formato do User Principal Name:

| Padrão | Exemplo |

|---|---|

{firstName}.{lastName}@domain | joao.silva@corp.com.br |

{firstName[0]}{lastName}@domain | jsilva@corp.com.br |

{email} | joao.silva@corp.com.br |

Mapeamento de Atributos

| Campo Sincroniza | Atributo Entra |

|---|---|

| fullName | displayName |

| firstName | givenName |

| lastName | surname |

| jobTitle | jobTitle |

| department | department |

| phone | businessPhones |

| mobilePhone | mobilePhone |

Localização de Uso

Configure a localização padrão para licenciamento:

Localização: BR (Brasil)Necessário para atribuição de licenças.

Gerenciamento de Licenças

Listando Licenças Disponíveis

- Clique em Carregar Licenças

- O sistema lista SKUs disponíveis no tenant

- Use na configuração de perfis

Licenças Comuns

| SKU | Nome |

|---|---|

ENTERPRISEPACK | Microsoft 365 E3 |

ENTERPRISEPREMIUM | Microsoft 365 E5 |

SPE_E3 | Microsoft 365 E3 (alternativo) |

POWER_BI_PRO | Power BI Pro |

PROJECTPROFESSIONAL | Project Plan 3 |

Segurança do Registro de Aplicativo

O Sincroniza implementa proteções em camadas para gerenciamento de grupos no Entra ID:

- Camada de aplicação: Grupos com

isAssignableToRole=truesão automaticamente filtrados dos resultados de busca - Camada de infraestrutura: Use uma das abordagens abaixo para restringir o escopo do aplicativo

Abordagem Recomendada: Propriedade de Aplicativo

Em vez de conceder GroupMember.ReadWrite.All (que permite gerenciar TODOS os grupos), use a propriedade do aplicativo:

- Remova a permissão

GroupMember.ReadWrite.All - Adicione o aplicativo como proprietário apenas dos grupos específicos que ele deve gerenciar:

# Usando Microsoft Graph PowerShell

$appSpId = "id-do-service-principal-do-app"

$groupId = "id-do-grupo-a-gerenciar"

New-MgGroupOwner -GroupId $groupId -DirectoryObjectId $appSpId- Como proprietário, o aplicativo pode gerenciar membros apenas desses grupos específicos

Vantagens:

- Modelo de permissão mais restritivo

- Nenhuma permissão ampla

GroupMember.ReadWrite.Allnecessária - Cada grupo gerenciado é explicitamente incluído

Alternativa: Unidades Administrativas (requer Entra P1)

Para organizações com licenças Entra ID P1/P2:

- Crie uma Unidade Administrativa:

Grupos Gerenciados Sincroniza - Adicione os grupos que o Sincroniza deve gerenciar a esta UA

- Atribua a função

Administrador de Gruposao service principal do aplicativo, com escopo na UA:

$params = @{

roleDefinitionId = "fdd7a751-b60b-444a-984c-02652fe8fa1c" # Administrador de Grupos

principalId = "id-do-service-principal-do-app"

directoryScopeId = "/administrativeUnits/{id-da-ua}"

}

New-MgRoleManagementDirectoryRoleAssignment @paramsProteção de Grupos Atribuíveis a Funções

O Entra ID protege automaticamente grupos atribuíveis a funções:

- Grupos com

isAssignableToRole=truerequeremAdministrador de Funções Privilegiadaspara modificar membros - Esta propriedade é imutável após a criação

- A permissão padrão

GroupMember.ReadWrite.Allnão pode modificar estes grupos

O Sincroniza também filtra grupos com isAssignableToRole=true dos resultados de busca na camada de aplicação.

Checklist de Verificação

- [ ] Registro de aplicativo usa permissões mínimas necessárias

- [ ] Consentimento do administrador foi concedido

- [ ] Propriedade do app ou escopo de UA está configurado (preferível a permissões amplas)

- [ ] Grupos atribuíveis a funções são filtrados dos resultados de busca (automático)

- [ ] Client secret ou certificado está armazenado com segurança

Gerenciamento de Grupos

Tipos de Grupos Suportados

| Tipo | Suporte |

|---|---|

| Grupos de Segurança | ✅ Suportado |

| Grupos Microsoft 365 | ✅ Suportado |

| Grupos Dinâmicos | ⚠️ Somente leitura |

Buscar Grupos

Para facilitar configuração de perfis:

- Clique em Buscar Grupos

- O sistema lista grupos disponíveis

- Use o ID do grupo na configuração de perfis

Política de Senhas

Geração Automática

Configure geração de senha inicial:

| Opção | Descrição |

|---|---|

| Tamanho | Número de caracteres (mínimo 12) |

| Complexidade | Conforme política do Azure AD |

| Forçar troca | Exigir alteração no primeiro login |

Métodos de Autenticação

Configure métodos adicionais:

- [ ] Definir email alternativo

- [ ] Definir telefone para MFA

Sincronização Híbrida

Se você também usa AD on-premises:

Azure AD Connect

Se usar Azure AD Connect:

- Sincroniza apenas cria/atualiza usuários em nuvem

- Usuários sincronizados do AD são gerenciados no AD

- Evite conflitos de sincronização

Usuários Apenas Nuvem

Para usuários que existem apenas no Entra ID:

- Sincroniza gerencia completamente

- Criação, atualização e desabilitação

Renovação do Client Secret

Lembrete

Client Secrets expiram! Configure um lembrete para renovar antes da expiração.

Renovando o Secret

- Acesse o Portal Azure

- Vá para o aplicativo registrado

- Crie novo secret

- Atualize no Sincroniza

- Delete o secret antigo

Solução de Problemas

Erro de Autenticação

Erro: AADSTS7000215: Invalid client secretVerifique:

- Secret não expirou

- Secret foi copiado corretamente

- Sem espaços extras

Erro de Permissão

Erro: Insufficient privilegesVerifique:

- Permissões de API adicionadas

- Consentimento do admin concedido

- Permissões são de aplicativo (não delegadas)

Erro de Licença

Erro: Unable to assign licenseVerifique:

- Licenças disponíveis no tenant

- UsageLocation definido para o usuário

- Licença não conflita com outras

Boas Práticas

Recomendações

Use secret com validade: Prefira secrets com 1-2 anos e renove antes.

Minimize permissões: Solicite apenas permissões necessárias.

Monitore uso da API: Configure alertas no Azure para uso anormal.

Documente configurações: Registre Application ID e Tenant ID.

Teste em tenant de desenvolvimento: Valide configurações antes de produção.

Próximos Passos

- Active Directory - Configure AD adicionalmente

- Pacotes de Atribuição - Configure atribuições de licenças

- Descoberta - Vincule contas Entra existentes