Active Directory

Configure a conexão do Sincroniza com seu Active Directory on-premises para gerenciar contas de usuário.

Pré-requisitos

Antes de configurar:

- [ ] Acesso de rede ao controlador de domínio

- [ ] Conta de serviço com permissões adequadas

- [ ] Certificado SSL para LDAPS (recomendado)

- [ ] Portas 389 (LDAP) ou 636 (LDAPS) acessíveis

Acessando a Configuração

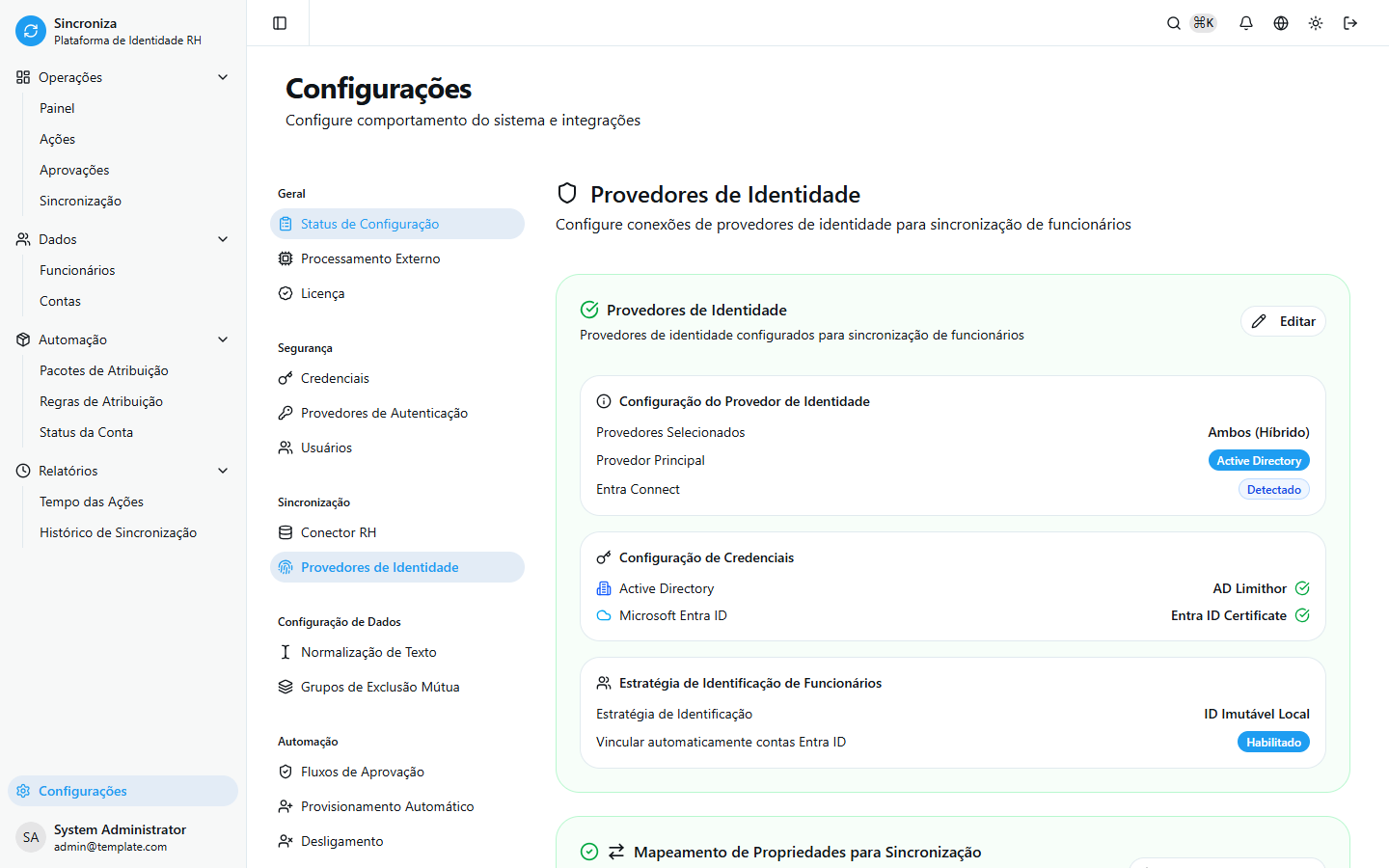

- Acesse Configurações → Provedores de Identidade

- A página de configuração dos provedores é exibida

Configurando Conexão

Informações do Servidor

| Campo | Descrição | Exemplo |

|---|---|---|

| Servidor | Endereço do DC | dc01.corp.local |

| Porta | Porta LDAP/LDAPS | 389 ou 636 |

| Usar SSL | Habilitar LDAPS | Sim (recomendado) |

| Domínio | Nome do domínio | corp.local |

Credenciais

| Campo | Descrição | Exemplo |

|---|---|---|

| Usuário | Conta de serviço | CORP\svc-sincroniza |

| Senha | Senha da conta | ******** |

Configuração de Base

| Campo | Descrição | Exemplo |

|---|---|---|

| Base DN | DN base para buscas | DC=corp,DC=local |

| OU de Usuários | OU para criar usuários | OU=Usuarios,DC=corp,DC=local |

Conta de Serviço

O Sincroniza implementa uma abordagem de defesa em camadas para segurança do gerenciamento de grupos:

- Camada de aplicação: Grupos protegidos (AD

adminCount=1) são automaticamente filtrados dos resultados de busca - Camada de aplicação: O campo

GroupSearchBaseDnopcional restringe buscas de grupos a uma OU específica - Camada de infraestrutura: As permissões da conta de serviço devem ser delegadas apenas às OUs/grupos que o Sincroniza gerencia

Passo 1: Criar a Conta de Serviço

Crie uma conta dedicada no Active Directory:

Nome: svc_sincroniza

UPN: svc_sincroniza@empresa.com

OU: OU=Contas de Servico,DC=empresa,DC=com- Marque "Senha nunca expira" ou configure uma política de rotação

- Desabilite logon interativo se possível

- Não adicione aos grupos Domain Admins ou qualquer grupo privilegiado

Passo 2: Criar Grupo de Segurança para a Conta

Nome: SVC-Sincroniza-GroupManagers

OU: OU=Contas de Servico,DC=empresa,DC=com

Membros: svc_sincronizaPasso 3: Criar OU Dedicada para Grupos Gerenciados

Crie uma OU onde o Sincroniza buscará e gerenciará grupos:

OU=Grupos Sincroniza,DC=empresa,DC=comMova ou crie os grupos que o Sincroniza deve atribuir nesta OU. Esta OU não deve conter grupos privilegiados.

Passo 4: Delegar Permissões

Use o Assistente de Delegação do AD (dsacls ou Active Directory Users and Computers) para conceder as seguintes permissões:

Na OU de Usuários (onde as contas dos funcionários estão):

| Permissão | Finalidade |

|---|---|

| Ler todas as propriedades | Leitura para descoberta e sincronização de propriedades |

Escrever userAccountControl | Habilitar/desabilitar contas |

Escrever displayName, givenName, sn, mail, proxyAddresses, telephoneNumber, etc. | Sincronização de propriedades |

Escrever sAMAccountName, userPrincipalName | Operações de renomeação (desligamento) |

Exemplo de comando dsacls para OU de usuários:

dsacls "OU=Usuarios,DC=empresa,DC=com" /I:S /G "EMPRESA\SVC-Sincroniza-GroupManagers:RPWP;userAccountControl;user"

dsacls "OU=Usuarios,DC=empresa,DC=com" /I:S /G "EMPRESA\SVC-Sincroniza-GroupManagers:RPWP;displayName;user"

dsacls "OU=Usuarios,DC=empresa,DC=com" /I:S /G "EMPRESA\SVC-Sincroniza-GroupManagers:GR;;user"Na OU de Grupos Gerenciados:

| Permissão | Finalidade |

|---|---|

| Ler todas as propriedades | Descoberta e busca de grupos |

Escrever member | Adicionar/remover usuários de grupos |

Exemplo:

dsacls "OU=Grupos Sincroniza,DC=empresa,DC=com" /I:S /G "EMPRESA\SVC-Sincroniza-GroupManagers:RPWP;member;group"

dsacls "OU=Grupos Sincroniza,DC=empresa,DC=com" /I:S /G "EMPRESA\SVC-Sincroniza-GroupManagers:GR;;group"Passo 5: Configurar GroupSearchBaseDn no Sincroniza

Na configuração da credencial AD, defina o DN Base de Busca de Grupos para a OU de grupos gerenciados:

OU=Grupos Sincroniza,DC=empresa,DC=comIsso garante que:

- A busca de grupos retorna apenas grupos da OU gerenciada

- Usuários não podem selecionar acidentalmente grupos fora do escopo delegado

- Combinado com o filtro de

adminCount=1, grupos privilegiados são completamente excluídos

Proteção AdminSDHolder

O Active Directory protege automaticamente grupos privilegiados via AdminSDHolder:

- Grupos com

adminCount=1(Domain Admins, Enterprise Admins, Schema Admins, Account Operators, Backup Operators, etc.) - A cada 60 minutos, o processo SDProp redefine as ACLs desses grupos para corresponder ao AdminSDHolder

- Mesmo que a conta de serviço obtenha acesso de escrita a um grupo privilegiado, o AdminSDHolder reverterá

O Sincroniza também filtra grupos com adminCount=1 dos resultados de busca na camada de aplicação.

Checklist de Verificação

- [ ] Conta de serviço não é membro de nenhum grupo privilegiado

- [ ] Conta de serviço tem permissões delegadas apenas em OUs específicas

- [ ] Permissão de escrita de membros é limitada à OU de grupos gerenciados

- [ ] GroupSearchBaseDn está configurado para corresponder à OU de grupos gerenciados

- [ ] Grupos protegidos por AdminSDHolder são filtrados dos resultados de busca (automático)

Testando a Conexão

- Preencha todas as configurações

- Clique em Testar Conexão

- O sistema verifica:

- Conectividade com o servidor

- Autenticação com credenciais

- Acesso à Base DN

- Permissões básicas

Resultados do Teste

| Resultado | Ação |

|---|---|

| ✅ Conexão OK | Configuração válida |

| ❌ Servidor inacessível | Verificar rede/firewall |

| ❌ Autenticação falhou | Verificar credenciais |

| ❌ Base DN inválido | Verificar DN |

| ❌ Permissão negada | Verificar delegações |

Configurações Avançadas

Filtro de Busca

Customize o filtro LDAP para descoberta:

# Apenas usuários (não computadores ou outros objetos)

(&(objectClass=user)(objectCategory=person))

# Excluir contas desabilitadas

(&(objectClass=user)(!(userAccountControl:1.2.840.113556.1.4.803:=2)))

# Apenas uma OU específica

(&(objectClass=user)(memberOf=CN=Employees,OU=Groups,DC=corp,DC=local))Mapeamento de Atributos AD

Configure como atributos são sincronizados:

| Campo Sincroniza | Atributo AD |

|---|---|

| fullName | displayName |

| firstName | givenName |

| lastName | sn |

| phone | telephoneNumber |

| department | department |

| jobTitle | title |

| manager | manager |

Geração de Nome de Usuário

Configure como o SAMAccountName é gerado:

| Padrão | Exemplo |

|---|---|

{firstName}.{lastName} | joao.silva |

{firstName[0]}{lastName} | jsilva |

{externalId} | 12345 |

Geração de UPN

Configure o User Principal Name:

Padrão: {firstName}.{lastName}@corp.local

Exemplo: joao.silva@corp.localPolítica de Senhas

Geração Automática

Configure geração de senha inicial:

| Opção | Descrição |

|---|---|

| Tamanho | Número de caracteres (mínimo 12) |

| Complexidade | Maiúsculas, minúsculas, números, símbolos |

| Exigir troca | Forçar troca no primeiro login |

Notificação de Senha

Configure como a senha é comunicada:

- Email para o funcionário

- Email para o gestor

- Gerar e armazenar para entrega manual

Grupos

Buscar Grupos Existentes

Para facilitar configuração de perfis:

- Clique em Buscar Grupos

- O sistema lista grupos disponíveis

- Use na configuração de perfis

Criar Grupos Automaticamente

Opção para criar grupos automaticamente:

- Prefixo para grupos:

SINC- - OU para novos grupos:

OU=SyncGroups,DC=corp,DC=local

SSL/TLS

Por que usar LDAPS?

- Comunicação criptografada

- Proteção de credenciais

- Requisito de segurança em muitas organizações

Configurando LDAPS

- Certifique-se de que o DC tem certificado válido

- Marque Usar SSL

- Configure porta 636

- Teste a conexão

Certificados

Se usando certificado auto-assinado:

- Exporte o certificado do DC

- Importe no servidor do Sincroniza

- Configure para confiar no certificado

Solução de Problemas

Erro de Conexão

Erro: The server is not operationalVerifique:

- Servidor acessível via rede

- Porta correta (389 ou 636)

- Firewall permitindo conexão

Erro de Autenticação

Erro: The user name or password is incorrectVerifique:

- Formato do usuário (DOMAIN\user ou user@domain)

- Senha correta

- Conta não bloqueada

Erro de Permissão

Erro: Access is deniedVerifique:

- Delegação de permissões na OU

- Conta de serviço tem permissões necessárias

Boas Práticas

Recomendações

Use LDAPS: Sempre que possível, use conexão criptografada.

Conta de serviço dedicada: Não use conta de administrador de domínio.

Princípio do menor privilégio: Conceda apenas permissões necessárias.

Monitore a conta: Configure alertas para uso da conta de serviço.

Documente configurações: Registre as configurações para recuperação.

Próximos Passos

- Entra ID - Configure Entra ID adicionalmente

- Pacotes de Atribuição - Configure atribuições de grupos AD

- Descoberta - Vincule contas AD existentes